Autobus na upały

21 lipca 2009, 09:47Przeprojektowanie autobusów komunikacji publicznej poprawi komfort jazdy pasażerów mieszkających w gorącym i suchym klimacie, bez konieczności uruchamiania zużywającej dodatkowe paliwo klimatyzacji (International Journal of Heavy Vehicle Systems).

Dostęp za jeden uśmiech

10 października 2012, 12:53Lodówkę aktywowaną uśmiechem mogli wymyślić tylko Japończycy. Jak tłumaczą wynalazcy z Uniwersytetu Tokijskiego, ich Licznik Szczęśliwości (HappinessCounter) to realizacja spostrzeżenia psychologa i filozofa Williama Jamesa, że nie śmiejemy się, bo jesteśmy szczęśliwi, lecz jesteśmy szczęśliwi, bo się śmiejemy.

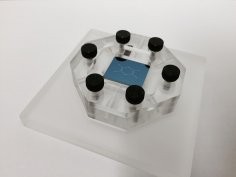

Przełomowy lab-on-a-chip IBM-a

2 sierpnia 2016, 12:58Specjaliści z IBM-a stworzyli układ typu lab-on-a-chip, który, jako pierwszy w historii, jest w stanie przeprowadzać separację materiału biologicznego w skali nano. Z artykułu opublikowanego na łamach Nature Nanotechnology dowiadujemy się, że podczas eksperymentów IBM-owski system był w stanie separować materiał o średnicy 20 nanometrów

Czemu mi się to zdarza?! Rzut oka na powracające negatywne myśli

14 czerwca 2019, 09:56Rozpamiętywanie w myślach swoich problemów - tzw. ruminacje - to mechanizm radzenia sobie z emocjami. Czemu niektóre osoby, np. w depresji czy z zaburzeniami lękowymi, ruminacji nadużywają? Bada to psycholog dr Monika Kornacka, m.in. podążając za wzrokiem osób ruminujących.

Zabytkowa drewniana leśniczówka z Lasu Kabackiego zostanie wyremontowana

4 stycznia 2022, 12:03Zabytkowa drewniana leśniczówka w Lesie Kabackim odzyska dawny blask. Jak poinformował stołeczny Ratusz, budynek zostanie poddany zarówno renowacji, jak i modernizacji. Remont potrwa 1,5 roku.

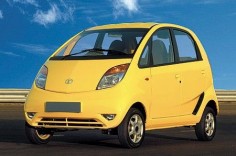

Maluch znad Gangesu

11 stycznia 2008, 00:31Choć rewolucji motoryzacyjnych obiecywano nam wiele, samochody wciąż należą do urządzeń raczej drogich i raczej szkodliwych (dla środowiska, przechodniów, a czasem nawet kierowców). Jednak pojawił się kolejny producent, który obiecuje zmianę oblicza branży. Zdaniem firmy Tata Motors z Indii, rewolucja ma się dokonać za sprawą autka o nazwie Tata Nano.

Opakowanie do wyhodowania

29 lipca 2010, 12:13Czy można sobie wyhodować ekologiczne opakowanie? Okazuje się, że tak. Wystarczy odrobina rolniczych odpadów, grzybnia i odpowiednia forma.

Hodujemy groźnego wroga

30 grudnia 2013, 13:18Profesor Aidan Hollis i Ziana Ahmed ostrzegają na łamach New England Journal of Medicine, że ludzkość może czekać ogólnoświatowy kryzys zdrowotny. Zagrożenie spowodowaliśmy sami używając antybiotyków do produkcji żywności.

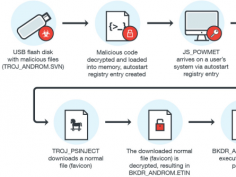

Infekuje komputer bez zapisywania plików na HDD

4 września 2017, 09:18Firma Trend Micro odkryła szkodliwe oprogramowanie, które w czasie infekcji nie zapisuje żadnych plików na twardym dysku. Przez to trudniej jest je wykryć i przeanalizować. Początkowo eksperci nie wiedzieli, w jaki sposób szkodliwy kod jest rozpowszechniany. Odkryto jednak, że infekcja rozpoczyna się od klipsu USB.

Dowód na istnienie metabolomów może pomóc w leczeniu nowotworów

20 kwietnia 2020, 11:32Od ponad 40 lat naukowcy przypuszczali, że w naszych organizmach istnieją „metabolony”, zgrupowania enzymów, ułatwiające przeprowadzanie różnych procesów w komórkach. Teraz naukowcom z Penn State jako pierwszym udało się zaobserwować metabolony. Odkrycie może doprowadzić do pojawienia się nowych terapii przeciwnowotworowych.